Az informatikai biztonság korában szinte közhelynek számít, hogy a legkörültekintőbb felhasználók is áldozatul eshetnek egy-egy jól megtervezett kibertámadásnak. Különösen aggasztó, amikor olyan eszközök válnak a rosszindulatú szoftverek terjesztőivé, amelyektől éppen megbízhatóságot és professzionalizmust várnánk. Egy nemrégiben napvilágot látott eset rávilágít, hogy még a több ezer dolláros, csúcskategóriás berendezések sem jelentenek feltétlenül garanciát az adatbiztonságra, ahogyan azt a sencseni székhelyű Procolored nyomtatógyártó példája is mutatja.

A történet egy éber felhasználó, Cameron Coward felfedezésével kezdődött, aki egy közel hatezer dollár értékű Procolored UV-nyomtató üzembe helyezése során lett figyelmes egy potenciális fenyegetésre. A nyomtatóhoz mellékelt USB adathordozón található felügyeleti szoftver telepítésekor a víruskeresője egy Floxif nevű, közismerten USB-n keresztül terjedő kártevő jelenlétét jelezte. Coward azonnal értesítette a gyártót, azonban a Procolored kezdetben téves pozitív riasztásként értékelte a problémát. Ez a válasz nem nyugtatta meg a felhasználót, aki a közösségi médiához, pontosabban a Reddithez fordult, hogy független szakértői véleményt kérjen.

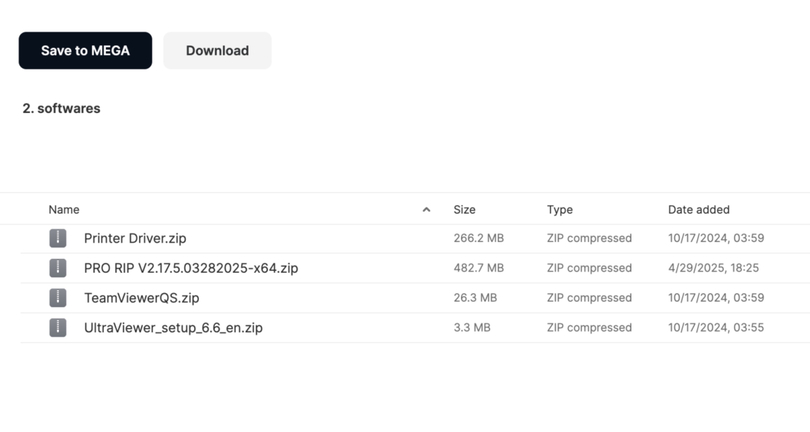

A felhívásra reagálva a neves G Data kiberbiztonsági cég egyik vezető kártevőelemzője vette górcső alá a Procolored által a Mega felhőtárhelyen is elérhetővé tett szoftvercsomagjait. Bár a konkrét Floxif kártevő nyomait a felhőben tárolt, utoljára 2024 októberében frissített fájlokban nem találták meg, a vizsgálat két másik, rendkívül veszélyes fenyegetést azonosított: egy XRed backdoor nevű hátsó kaput és egy CoinStealer típusú, kriptovaluta-lopásra szakosodott kártevőt.

Az XRed backdoor egy Delphiben írt, féregszerűen terjedő rosszindulatú program, amely rendkívül széles körű jogosultságokat biztosíthat a támadóknak. Képes naplózni a billentyűleütéseket, további kártékony modulokat letölteni, képernyőképeket készíteni, sőt, a fertőzött rendszeren tárolt fájlokat is módosíthatja. A G Data elemzése szerint az XRed magában foglalta a SnipVex vírust is, ami úgynevezett „felülfertőzéshez” vezethet, amikor a célrendszert egyszerre több, önmagát replikáló kártevőcsalád is megfertőzi, tovább növelve a biztonsági kockázatot és megnehezítve a kártevők eltávolítását.

A másik azonosított kártevő, a CoinStealer, kifejezetten a digitális valuták tulajdonosait célozza. Elsődleges funkciója a kriptovaluta-tárcákhoz való hozzáférés megszerzése és a tranzakciók eltérítése. Működési elve alapján figyeli a vágólap tartalmát, és amennyiben egy kriptovaluta-címet észlel, azt kicseréli a támadó saját címére. Így az áldozat által kezdeményezett utalások a bűnözők számláján landolnak. Emellett a CoinStealer futtatható fájlokat is megcéloz, beillesztve magát azok kódjába, majd a fertőzött állományokat visszahelyezi az eredeti helyükre, így biztosítva a folyamatos jelenlétét és a további károkozás lehetőségét.

A G Data szakértője természetesen felvette a kapcsolatot a Procolored vállalattal, amely elismerte a biztonsági hiányosságokat. A cég magyarázata szerint a weboldalukra feltöltött szoftvercsomagok eredetileg egy pendrive segítségével kerültek át a fejlesztői környezetből, és a fertőzés vélhetően ezen adatátviteli folyamat során történt. A Procolored hangsúlyozta, hogy a felfedezett kártevők parancs- és vezérlőszerverei információik szerint 2024 februárja óta elérhetetlenek, így távoli, aktív károkozásra már nem volt lehetőség, és felhasználói panaszt sem kaptak kriptovalutával kapcsolatos visszaélésekről. Ennek ellenére a gyártói felelősség kérdése egyértelműen felmerül.

A Procolored ígéretet tett a helyzet orvoslására: újra átvizsgálták és ellenőrizték a weboldalukon található összes szoftvert, szigorúbb belső ellenőrzési folyamatokat vezettek be a szoftverkiadásokhoz, és megerősítették minőségbiztosítási eljárásaikat. Nyíltan elismerték, hogy a szoftverek USB-meghajtókon keresztüli belső terjesztése nem volt megfelelően ellenőrzött folyamat.

A G Data megerősítette, hogy a Procolored által időközben frissített szoftvercsomagok már tiszták. Ugyanakkor a kiberbiztonsági cég továbbra is hangsúlyozza a naprakész vírusvédelem és a rendszeres szoftverellenőrzés fontosságát. Azoknak a felhasználóknak, akik korábban telepíthették a fertőzött szoftvereket, a meghajtók teljes formázását és az operációs rendszer újratelepítését javasolják a maximális biztonság érdekében. Az eset rávilágít, hogy a hardverekhez kapott szoftvereket mindig fokozott óvatossággal kell kezelni, és érdemes azokat telepítés előtt egy megbízható víruskeresővel ellenőrizni, még akkor is, ha drága, professzionális eszközről van szó. A szoftverfrissítések telepítése és a gyártói közlemények figyelemmel kísérése szintén elengedhetetlen a digitális biztonság fenntartásához.